Credit: 蜘蛛人

靈感來源:UCCU Hacker

小紅是一名滲透測試工程師,雖然老闆對外都說他們是做紅隊測試,

但平常案子只有他一個人,充其量就是個紅人測試。

而小紅跟平常工作一樣,幫客戶做滲透測試,而這個客戶是第二次做檢測了,

小紅就想說用用去年的洞試試看,一測試之後發現漏洞的確補起來了,

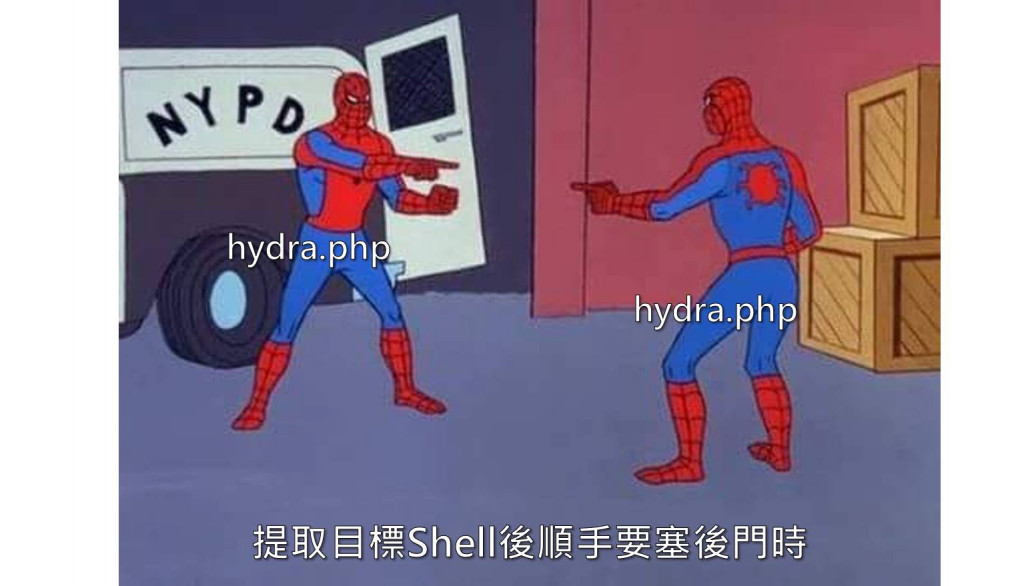

小紅就用自己的工具掃瞄了一下目標網站,奇怪的是居然掃出來小紅自己常用的 webshell 的名字,

當下當然就是連線看看是不是自己放的,結果一測試密碼居然是對的!

更特別的是這次需要測試的新 Web 伺服器居然也有同樣的 webshell,

雖然感到奇怪但小紅依舊先把案子做完,想說結案的時候詢問。

最後結案報告對方只說會清理,而從其他廠商的人分享,

單純是因為客戶忘記清理,然後 code reuse 順便把後門給複製過去了。

進行滲透測試/紅隊(人)測試,攻擊者有置入後門/修改系統,

其操作與連線應有工作紀錄,安定客戶的心同時也是為自己留一條路,

以免遭人誣陷洩漏資料等等。

而藍隊/客戶收到這些資料,除了修補漏洞,也請記得將後門移除乾淨,

筆者就曾經看過測試過程中用了一些開源後門,而這些開源後門就一直放置了半年,

直到被其他駭客利用然後進行進一步攻擊,事後鑑識人員進場之後才發現這件事,

這些後門等於一個不容易觸發的未爆彈,雖然不容易觸發,但炸開來還是會受傷的,

千萬不要放那麼久不處理阿!